Ad-Hoc Connection Attack

Ad-Hoc โจมตีการเชื่อมต่อเป็นประเภทที่น่ารังเกียจมากของการโจมตีที่โจมตี (ใช้ที่เป็นอันตราย) ใช้ 3 ถบุคคลของผู้ใช้ถูกต้องตามกฎหมายในฐานะที่เป็นadditional hop หรือ man-in-the-middle ระหว่างอุปกรณ์ของผู้โจมตีและ AP หรือเกตเวย์ประเภทอื่น ๆ

คุณลักษณะเครือข่ายไร้สาย Ad-Hoc ซึ่งจำเป็นในการทำงานบน "device-in-the middle" สามารถกำหนดค่าได้ทั้งบนอุปกรณ์ Windows หรือ Linux และอนุญาตให้ตั้งค่า ad-hoc (peer-to-peer) ลิงก์ไร้สายระหว่างไคลเอนต์ อุปกรณ์ (ไม่มีโครงสร้างพื้นฐานเครือข่ายเพิ่มเติมเช่น AP) เบื้องหลังสิ่งที่คุณทำจริงๆคือคุณสร้างซอฟต์แวร์เสมือน AP บนพีซีของคุณและอุปกรณ์อื่นเชื่อมโยงกับ SSID ที่คุณสร้างขึ้น (การสร้างลิงค์ไร้สายอย่างมีประสิทธิภาพ)

เมื่อใช้ Linux คุณอาจใช้เครื่องมือที่เรียกว่า "airbase-ng" ที่อธิบายไว้ก่อนหน้านี้ในบทนี้ ในทางกลับกันเมื่อใช้ Windows WLAN อาจถูกสร้างขึ้นในการตั้งค่าเครือข่ายไร้สายโดยใช้ "กำหนดค่าการเชื่อมต่อใหม่หรือเครือข่ายใหม่"

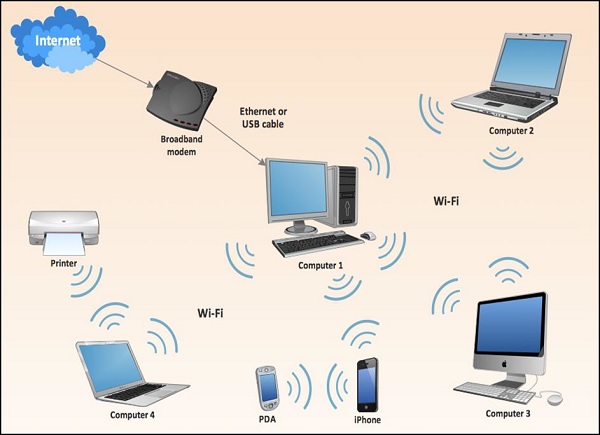

สถานการณ์ต่อไปนี้จะอธิบายถึงการโจมตีแบบเฉพาะกิจ ลองจินตนาการว่าผู้โจมตีอาจเป็นคอมพิวเตอร์หมายเลข 2, 3 หรือ 4 คนใดคนหนึ่งเหยื่อ (คนที่อยู่ตรงกลาง) จะเป็นคอมพิวเตอร์ 1 แล็ปท็อปเครื่องนี้จะเป็นเครื่องที่ทำงานและให้บริการการเชื่อมต่อแบบไร้สายไปยังพื้นที่โดยรอบและจะ มีอินเทอร์เฟซอื่นที่เชื่อมต่อกับเครือข่ายแบบใช้สายเพื่อเข้าถึงอินเทอร์เน็ต

ผู้โจมตีอาจเชื่อมต่อกับ WLAN ที่ออกอากาศโดยคอมพิวเตอร์ 1 จากนั้นใช้เพื่อกำหนดเส้นทางการรับส่งข้อมูลทั้งหมดไปยังอินเทอร์เน็ตผ่านพีซีเหยื่อนี้ จากมุมมองของอินเทอร์เน็ตดูเหมือนว่าคอมพิวเตอร์ 1 จะมาจากการรับส่งข้อมูล! ลิงก์ไร้สายจากคอมพิวเตอร์ 1 ไปยังผู้โจมตีทั้งหมดไม่จำเป็นต้องเป็นการเชื่อมต่อ Wi-Fi - อาจเป็นบลูทู ธ หรือเทคโนโลยีไร้สายประเภทอื่นที่สนับสนุนโดยทุกฝ่ายที่พยายามสื่อสารกัน