ITIL-정보 보안 관리

Information Security Management (ISM)조직 데이터 및 IT 서비스의 기밀성, 신뢰성, 부인 방지, 무결성 및 가용성을 보장합니다. 또한 조직의 정보 자원을 합리적으로 사용하고 정보 보안 위험을 적절히 관리 할 수 있습니다.

Information Security Manager is the process owner of this process.

정보 보안은 다음과 같은 경우 충족되는 것으로 간주됩니다.

정보는 권한이있는 사람에게만 관찰되거나 공개됩니다.

정보는 완전하고 정확하며 무단 액세스 (무결성)로부터 보호됩니다.

필요한 경우 정보를 제공하고 사용할 수 있으며, 정보를 제공하는 시스템은 공격에 저항하고 장애로부터 복구 또는 방지 (가용성)

기업 간 또는 파트너와의 비즈니스 트랜잭션 및 정보 교환을 신뢰할 수 있습니다 (진정성 및 부인 방지).

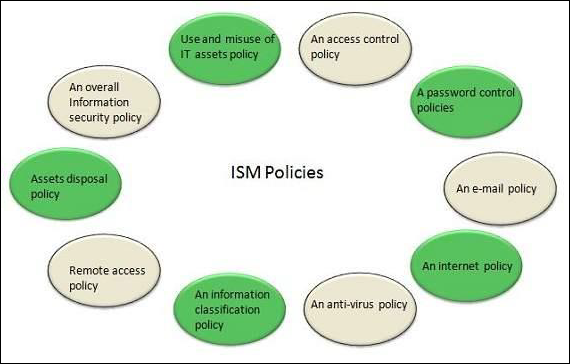

ISM 보안 정책

ISM 보안 정책은 모든 보안 영역을 포함하고 적절하며 비즈니스 요구를 충족하며 다음 다이어그램에 표시된 정책을 포함해야합니다.

ISM 프레임 워크

ISM 프로세스

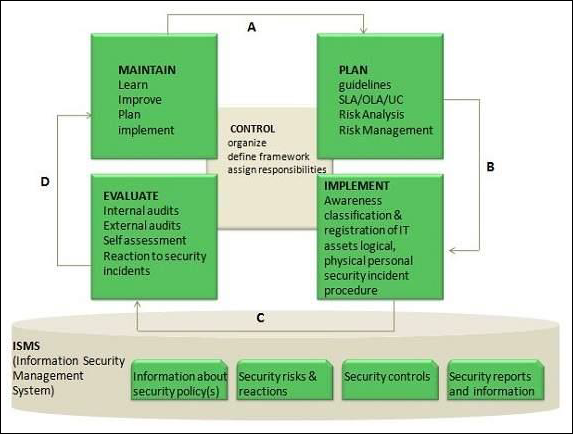

다음 다이어그램은 정보 보안 관리 (ISM)의 전체 프로세스를 보여줍니다.

ISM 프레임 워크의 핵심 요소

ISM 프레임 워크는 다음과 같은 핵심 요소를 포함합니다.

제어

제어 요소의 목적은-

정보 보안 정책을 준비, 승인 및 구현하기위한 조직 구조 구축

책임 할당

문서화 및 관리

계획

이 요소의 목적은 조직의 요구 사항에 대한 이해를 기반으로 적절한 보안 조치를 고안하고 권장하는 것입니다.

도구

이 핵심 요소는 보안 정책을 뒷받침하는 적절한 절차, 도구 및 제어가 마련되어 있는지 확인합니다.

평가

평가 요소의 목적은 다음과 같습니다.

IT 시스템의 기술 보안에 대한 정기적 인 감사를 수행합니다.

SLA 및 OLA의 보안 정책 및 보안 요구 사항 준수를 감독하고 확인합니다.

유지

유지 요소의 목적은-

예를 들어 SLA 및 OLA에 지정된대로 보안 계약을 개선합니다.

보안 조치 및 제어 구현 개선

예방법

이 핵심 요소는 보안 사고 발생을 방지합니다. 이러한 예방 적 보안 대책이 효과적이기 위해서는 접근권 한 통제,인가, 식별, 인증, 접근 통제 등의 조치가 필요하다.

환원

발생할 수있는 가능한 손상을 최소화합니다.

형사

보안 사고를 가능한 한 빨리 탐지하는 것이 중요합니다.

억압

이 조치는 보안 사고의 반복에 대응하는 데 사용됩니다.

수정

이 조치는 손상이 가능한 한 수리되도록 보장합니다.