ITIL - Gestão de Segurança da Informação

Information Security Management (ISM)garante confidencialidade, autenticidade, não repúdio, integridade e disponibilidade de dados da organização e serviços de TI. Também garante o uso razoável dos recursos de informação da organização e o gerenciamento apropriado dos riscos de segurança da informação.

Information Security Manager is the process owner of this process.

A segurança da informação é considerada cumprida quando -

As informações são observadas ou divulgadas apenas por pessoas autorizadas

As informações são completas, precisas e protegidas contra acesso não autorizado (integridade)

As informações estão disponíveis e podem ser utilizadas quando necessário, e os sistemas que fornecem as informações resistem a ataques e se recuperam ou evitam falhas (disponibilidade)

Transações comerciais, bem como trocas de informações entre empresas ou com parceiros, podem ser confiáveis (autenticidade e não repúdio)

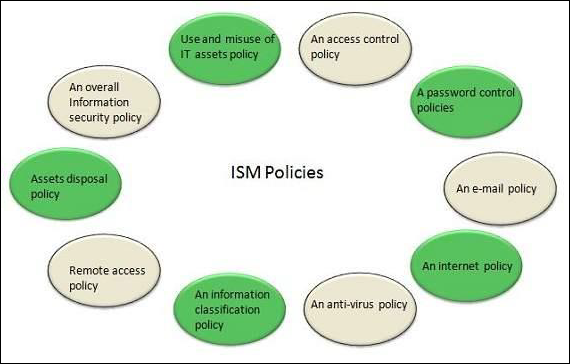

Política de Segurança ISM

É necessário que as políticas de segurança ISM cubram todas as áreas de segurança, sejam adequadas, atendam às necessidades dos negócios e incluam as políticas mostradas no diagrama a seguir -

Framework ISM

Processo ISM

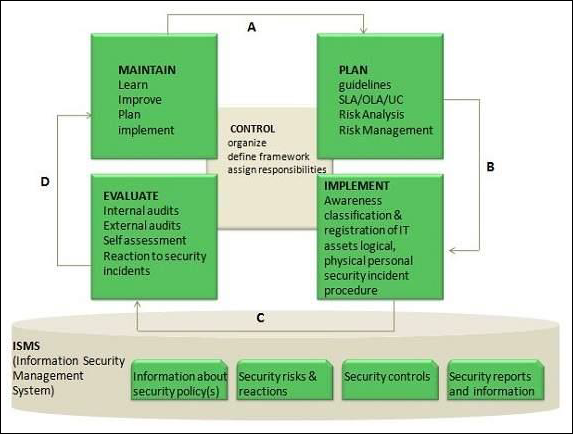

O diagrama a seguir mostra todo o processo de Gerenciamento de Segurança da Informação (ISM) -

Elementos-chave no ISM Framework

A estrutura ISM envolve os seguintes elementos-chave -

Ao controle

O objetivo do elemento de controle é -

Estabelecer uma estrutura organizacional para preparar, aprovar e implementar a política de segurança da informação

Alocar responsabilidades

Estabelecer e controlar a documentação

Plano

O objetivo deste elemento é conceber e recomendar as medidas de segurança adequadas, com base na compreensão dos requisitos da organização.

Implemento

Este elemento-chave garante que procedimentos, ferramentas e controles apropriados estejam em vigor para sustentar a política de segurança.

Avaliação

O objetivo do elemento de avaliação é -

Realize auditorias regulares da segurança técnica dos sistemas de TI

Supervisionar e verificar a conformidade com a política de segurança e os requisitos de segurança em SLAs e OLAs

Manter

O objetivo do elemento Manter é -

Melhorar os acordos de segurança conforme especificado, por exemplo, SLAs e OLAs

Melhorar a implementação de medidas e controles de segurança

Preventivo

Este elemento-chave garante a prevenção da ocorrência de incidentes de segurança. Medidas como controle de direitos de acesso, autorização, identificação e autenticação e controle de acesso são necessárias para que essas medidas preventivas de segurança sejam eficazes.

Redutivo

Trata-se de minimizar qualquer dano possível que possa ocorrer.

Detetive

É importante detectar qualquer incidente de segurança o mais rápido possível.

Repressivo

Esta medida é usada para neutralizar qualquer repetição de incidente de segurança.

Corretivo

Esta medida garante que os danos sejam reparados tanto quanto possível.