Ese Archivo de Amenazas: Vol 7 Black Basta

En el mundo interconectado de hoy, la amenaza de los ataques cibernéticos es más frecuente que nunca. Los ciberdelincuentes y los actores del estado-nación buscan constantemente explotar las vulnerabilidades y robar datos valiosos, lo que representa un riesgo significativo para las organizaciones de todos los tamaños. Para adelantarse a estas amenazas, las organizaciones deben comprender quiénes son estos actores de amenazas y cómo operan.

En esta edición de That Threat Archive, nos sumergiremos en el grupo de ransomware Black Basta, donde analizaremos las herramientas, los ataques recientes, algunos indicadores de compromiso y toda la lista de recomendaciones importantes para mejorar su postura de seguridad y defenderse de manera proactiva contra estos ataques cibernéticos.

Así que bienvenido al Volumen 7 de Ese Archivo de Amenazas.

!! ¡Así que vamos a ello y aprendamos sobre BLACK BASTA!

Black Basta se observó por primera vez en abril de 2022 y es un grupo de ransomware. cuyos investigadores han vinculado al grupo de piratería Fin7, también conocido como Carbank; sin embargo, otros investigadores han sugerido que también podría haber enlaces a Conti que cerraron sus servidores en 2022.

Lo que significa que este grupo es bastante rudo y, aunque es nuevo en la escena del ransomware, no se lo tomen a la ligera amigos.

Antecedentes de Fin7

Fin7, también conocido como Carbanak/navegador, se hizo famoso al robar más de mil millones de dólares de más de 100 empresas en 2014, primero comenzando con un software de skimmer de tarjetas de crédito dirigido a las víctimas. En los sistemas de punto de venta.

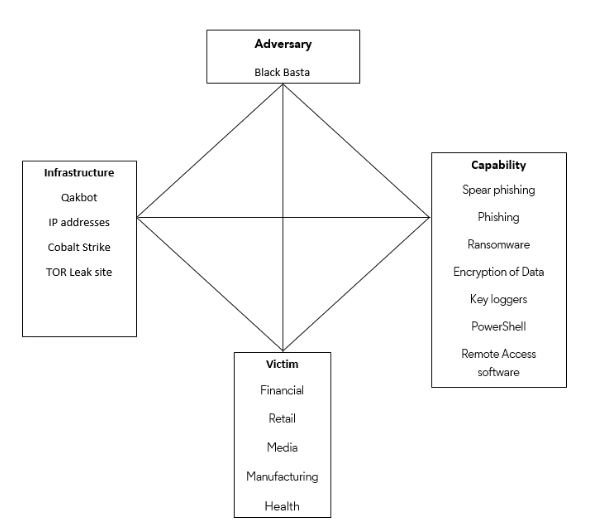

Se ha visto que Black Basta tiene un enfoque específico sobre a quién apuntan en lugar de confiar en tácticas de rociar y rezar. Se cree que esto podría ser un cambio de marca de Conti y la investigación de Possible muestra que también puede estar vinculado con Fin7 debido a sus similitudes en técnicas y procedimientos tácticos (TTP), direcciones IP y técnicas de evasión EDR.

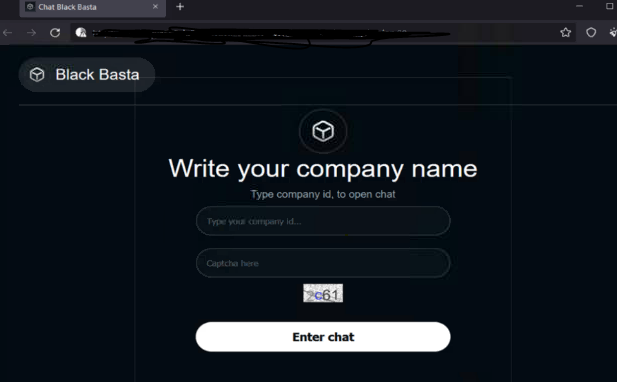

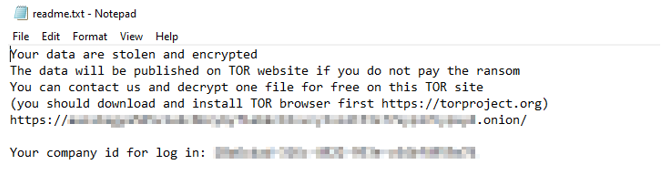

Utilizan técnicas de doble extorsión, que es un tipo de ataque cibernético que extrae y cifra los datos de la víctima y luego exige un rescate tanto por el descifrado como por la prevención de la fuga de datos.

Entonces, sabemos que el grupo ha estado operando desde abril de 2022, pero es solo marzo de 2023, ¿a cuántos pueden haber apuntado seriamente en ese período de tiempo?

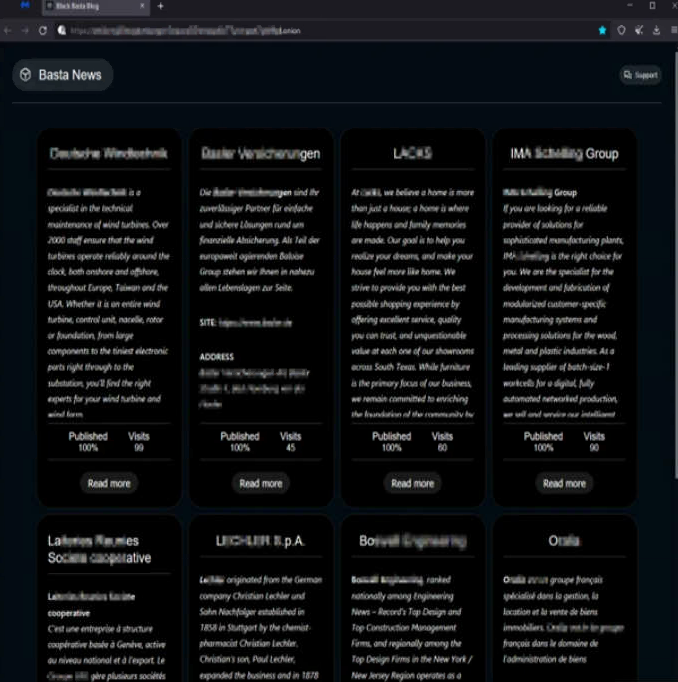

Lo anterior también me hizo pensar, y hasta la fecha, hay más de 75 organizaciones en el sitio que es mucho considerando que este grupo no ha existido tanto tiempo, por lo que son bastante activos.

Infracciones recientes de Black Basta

ABRIL 2022:

- Aparece Basta Negro

- Deutsche Windtechnik es atacada por Black Basta y tiene que cerrar sus conexiones de monitoreo remoto a sus aerogeneradores.

- ADA (Asociación Dental Estadounidense) tiene 2,8 GB de datos robados, el 30% de esos datos se filtran en el sitio y el ataque interrumpe el correo electrónico, los teléfonos y los sistemas de chat.

- Capita, que es una empresa de subcontratación del sector público, es atacada y le roban datos confidenciales, lo que lleva a muchas escuelas y algunas infraestructuras nacionales críticas con importantes problemas de TI.

- Las páginas amarillas en Canadá (si eres tan viejo como yo, los libros definitivamente son mucho más pequeños si aún puedes encontrarlos) anuncian que son víctimas de Black Basta y se descubrió que tienen datos robados de Pasaportes, Presupuesto y deuda previsión y también pérdida de datos de dirección de empleados y fechas de nacimiento.

- ABB, que es una empresa multinacional suiza que es un proveedor de tecnología líder en el momento de escribir este artículo, todavía está investigando la infracción.

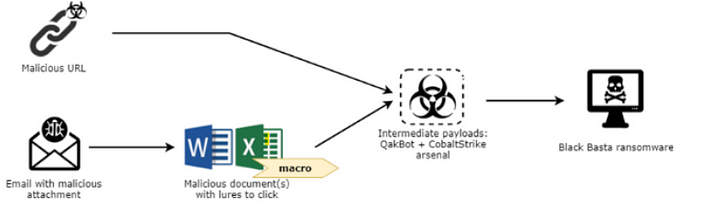

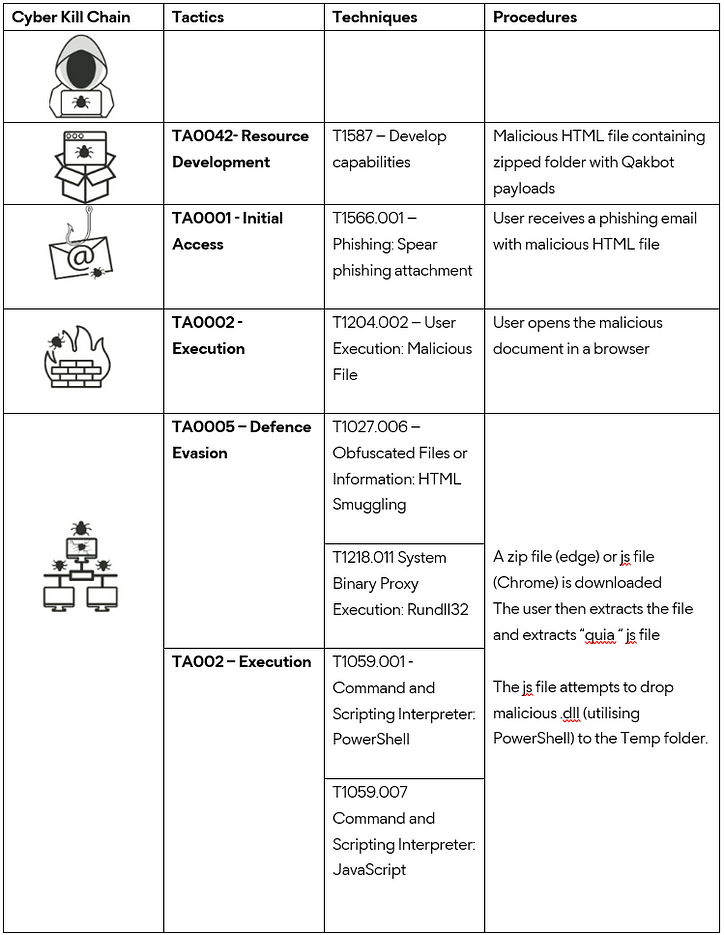

Black Basta está escrito en C++ y es un ransomware multiplataforma que afecta tanto a Windows como a Linux. Se sabe que el grupo usa Phishing con documentos/adjuntos maliciosos que luego, cuando el usuario interactúa con el documento y descarga Qakbot y Cobalt Strike.

A continuación se detalla la cadena Cyber Kill de cómo Black Basta ingresa a la red utilizando un correo electrónico de phishing como acceso inicial y luego sigue a través de la cadena Kill.

Recomendaciones

- Educar a los empleados sobre amenazas como el phishing

- Las soluciones DLP (prevención de pérdida de datos) deben implementarse en todos los puntos finales

- Use contraseñas seguras y MFA (autenticación de múltiples factores)

- No abra enlaces y archivos adjuntos de correo electrónico que no sean de confianza sin verificar su autenticidad

- Audite las cuentas de usuario, administrador y servicio para asegurarse de que todos tengan los privilegios correctos

- Revise las estrategias de respaldo y asegúrese de que se realicen varios respaldos y que uno esté aislado de la red.

- Establezca una lista de software permitido que solo ejecute aplicaciones legítimas

- Realizar ejercicios de equipo púrpura y pruebas de penetración.

- Bloquee las URL que podrían propagar malware, por ejemplo, Torrent /Warez

- Habilite la protección de credenciales para limitar herramientas como Mimikatz

- Revisar la estrategia de contraseñas

- Deshabilitar contraseñas de texto sin formato

- Utilizar mecanismos anti-spoofing y de autenticación de correo electrónico

IP: 23.106.160[.]188

MD5: DD4816841F1BAFDC0482EFC933BA8FE5

MD5: 5E601E8AA6A9A346E7907BA300EE1C3F

MD5: 325B90384EBDD794221C9A010C4A73B1

MD5:3f400f30415941348af21d515a2fc6a3bd0bf9c987288ca434221d7d81c54a47e913600a

MD5: 01FF5E75096FE6A8A45BFA9C75BFEB96

Gracias por leer esto, por favor comente interactúe y sígame.

Fuentes

- Examen de la rutina de infección de Black Basta Ransomware (trendmicro.com)

- La empresa multinacional de tecnología ABB golpeada por el ataque del ransomware Black Basta (bleepingcomputer.com)

- Ataque de ransomware Black Basta le costará a Capita más de £ 15 millones | Informática Semanal

- www.bleepingcomputer.com/news/security/black-basta-ransomware-gang-linked-to-the-fin7-hacking-group/

![¿Qué es una lista vinculada, de todos modos? [Parte 1]](https://post.nghiatu.com/assets/images/m/max/724/1*Xokk6XOjWyIGCBujkJsCzQ.jpeg)