Peretas Mengklaim Mereka Memiliki Akses ke Kumpulan Data Pengguna Rabbit R1

Pembaruan 26/06/24 pukul 12:50:

Kolektif peretas dan pengembang Rabbitude mengatakan kepada Gizmodo bahwa Rabbit akhirnya mencabut kunci API ElevenLabs asli, memungkinkan mereka mengakses respons AI pengguna dan model suara perangkat. Namun, ada perubahan baru. Kelompok tersebut kini mengklaim mereka juga memiliki akses ke layanan pesan internal Rabbit.

Bacaan yang Disarankan

Bacaan yang Disarankan

- Mati

- Bahasa inggris

Konten Terkait

Dalam postingan hari Rabu di situs grup tersebut, Rabbitude mengatakan bahwa pembuat Rabbit R1 membatalkan semua kunci API yang diungkapkan sebelumnya; salah satunya dikerjakan dengan sangat buruk sehingga membuat perangkat pengguna menjadi brick untuk sementara waktu hingga ElevenLabs dapat diaktifkan kembali. Namun, grup tersebut belum siap untuk melepaskan Rabbit dan membagikan bahwa mereka memiliki kunci API lain yang dikodekan ke dalam Rabbit. Yang ini untuk Sendgrid, layanan email yang digunakan untuk subdomain r1.rabbit.tech. Kelompok peretas mengatakan domain tersebut menampung spreadsheet yang berisi data sensitif pengguna.

Konten Terkait

Salah satu pengembang grup berbagi email dengan Gizmodo yang tampaknya dikirim dari alamat [email protected] . Kelompok tersebut mengatakan mereka mengirim email serupa sebagai pengujian lebih dari sebulan yang lalu, namun hal itu luput dari perhatian pengembang Rabbit.

Grup tersebut mengirim lebih banyak email dari alamat [email protected] ke Jason Koebler di 404 Media . Email tersebut sebelumnya digunakan untuk membagikan rincian pengumuman pers kepada jurnalis.

Rabbit tidak segera membalas permintaan komentar. Kami akan melihat apakah para pengembang memiliki hal lain untuk dibagikan tentang pelanggaran yang semakin meningkat. Poin kami tetap berlaku: jika Anda menggunakan Rabbit R1, Anda harus menghentikannya sampai Rabbit membagikan rincian konkret tentang keamanan internalnya.

Cerita Asli:

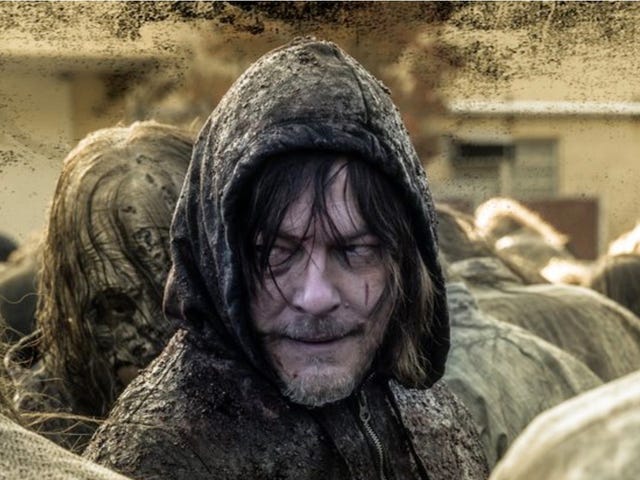

Doohickey AI minimalis berwarna oranye menyala seharga $200 yang disebut Rabbit R1 itu berjanji akan menjadi pendamping AI pilihan Anda. Sebaliknya, hal ini membuktikan bahwa mesin tersebut cacat dan setengah matang sehingga tidak dapat menepati janji-janji luhurnya. Sekarang, menurut sekelompok peretas topi putih, keadaannya bahkan lebih buruk dari itu. Tim yang menamakan diri mereka Rabbitude mengklaim bahwa mereka memiliki akses ke semua kunci API basis kode Rabbit R1 selama lebih dari sebulan, sehingga mereka dapat mengintip semua respons Rabbit, termasuk informasi sensitif apa pun yang ditawarkan kepada AI.

Artinya, jika Anda masih salah satu dari kelinci kecil yang masih memanfaatkan kesempatan untuk menggunakan Kelinci R1, Anda harus segera berhenti melakukannya.

Rabbitude mengklaim mereka memperoleh akses ke basis kode Rabbit pada 16 Mei. Tim juga membagikan kunci API yang memungkinkan Rabbit terhubung ke Google Maps dan Yelp, yang memberi model AI akses ke ulasan dan petunjuk arah lokal. Tim juga mengatakan mereka memiliki akses ke kunci ElevenLabs , yang merupakan sistem yang digunakan Rabbit untuk text-to-speech. Yang terakhir ini sangat penting untuk operasi Rabbit sehari-hari karena memungkinkan para peretas mendapatkan riwayat semua pesan text-to-speech masa lalu dan bahkan memblokir perangkat dengan menghapus seluruh suara.

Setelah kelompok peretas merilis temuannya pada Selasa malam, salah satu anggota yang menggunakan Eva online mengatakan ElevenLabs untuk sementara mencabut kunci API ElevenLabs, yang juga mematikan semua perangkat Rabbit untuk sementara waktu sebelum kembali online. Mereka berkata, “Kelinci mengetahuinya dan tidak melakukan apa pun untuk memperbaikinya.”

Gizmodo menghubungi Rabbit pada Rabu pagi untuk memberikan komentar, tetapi kami tidak segera mendapat tanggapan. Perusahaan tersebut mengatakan kepada Engadget bahwa mereka mengetahui dugaan pelanggaran tersebut tetapi “tidak mengetahui adanya kebocoran data pelanggan atau adanya gangguan pada sistem kami.” Gizmodo juga bertanya kepada Rabbit apakah ia telah mencabut kunci API apa pun, meskipun kami akan memperbarui postingan ini jika kami mendengar lebih banyak.

Rabbit R1 sudah rawan kegagalan karena sangat bergantung pada layanan cloud yang tidak dikontrol langsung oleh tim Rabbit. Bulan lalu, pemadaman ChatGPT untuk sementara membuat perangkat tersebut sama sekali tidak berguna . Gizmodo tidak dapat memastikan secara independen apakah Rabbit menjadi offline karena ada campur tangan dengan API ElevenLabs. Kami menghubungi tim peretas untuk meminta bukti dan komentar, dan kami akan memperbarui cerita ini jika kami mendengar lebih banyak.

Blogger teknologi Ed Zitron telah merinci transformasi perusahaan dari mengerjakan proyek metaverse kripto menjadi perangkat AI-nya. YouTuber CoffeeZilla juga merinci beberapa aspek perangkat yang lebih mengkhawatirkan, termasuk beberapa “masalah privasi data yang serius” setelah melihat basis kode Rabbit. Dia menyebutkan “hal-hal yang dapat digunakan oleh pelaku kejahatan untuk mendapatkan akses ke semua balasan yang pernah diberikan R1.”

Di Rabbitude Discord, tim mengklaim bahwa mereka telah bekerja dengan CoffeeZilla sejak mereka mengakses basis kode tersebut lebih dari sebulan yang lalu. Tim lebih lanjut berkata, “Ini nyata. Kelinci bisa menari mengelilinginya sesuka mereka, tapi itu nyata, dan ini memang terjadi. Mereka punya waktu satu bulan untuk mengganti kunci, tapi ternyata tidak. Itu tanggung jawab mereka.”