A medida que el teatro político estadounidense continúa desarrollándose en un escenario global, la frase "spear phishing" ha aparecido varias veces. Un informe conjunto de 2016 del Departamento de Seguridad Nacional de EE. UU. Y el FBI detalló cómo los piratas informáticos maliciosos atacaron un "partido político", es decir, el Comité Nacional Demócrata. Usaron spear phishing para hacerlo. Pero, ¿qué es exactamente el spear phishing?

El phishing es uno de esos términos relacionados con la náutica que usamos en el contexto del comportamiento malicioso en Internet (ver también: trolling ). Probablemente hayas oído hablar de él. Pero aquí hay un resumen, por si acaso: el phishing se refiere a la práctica de enviar mensajes a los objetivos con la esperanza de engañarlos para que revelen información confidencial. Un esquema de phishing podría intentar engañar a las personas para que compartan información de tarjetas de crédito o un número de seguro social. Los intentos de phishing pueden ser generales y tener una amplia red en muchos objetivos potenciales.

El spear phishing es un subconjunto del phishing que se basa en un enfoque más centrado. Un actor malintencionado se dirigirá a grupos específicos de personas, como empleados de una empresa en particular o, como fue el caso del DNC, miembros de una organización política. Los spear phishers refinan sus mensajes para adaptarse a sus objetivos y aumentar las probabilidades de que reciban un golpe. Con el phishing, puede ser menos específico en su idioma ya que está tratando de lanzar una red tan amplia. Con el spear phishing, desea dirigir su ataque a los objetivos previstos.

Existe otra variante de spear phishing que es aún más específica llamada caza de ballenas. La caza de ballenas implica apuntar directamente a ejecutivos de alto nivel o funcionarios importantes. Este ataque se puede personalizar para crear la mejor posibilidad de golpe. En última instancia, el objetivo es el mismo que el del phishing o el spear phishing: el atacante quiere convencer al objetivo de que divulgue información que de otro modo sería confidencial o protegida. Le sucedió a Mattel en 2015, cuando un ejecutivo financiero de la compañía de juguetes recibió una solicitud de pago que parecía plausible de un nuevo proveedor chino, por un monto de $ 3 millones. El ejecutivo envió el dinero a China y poco después descubrió que la solicitud era falsa. Pero el dinero se acabó hace tiempo.

En cualquiera de estos casos, el enfoque que podría utilizar un atacante puede variar de una instancia a otra. Una táctica común es hacerse pasar por un profesional técnico que solicita que el objetivo instale algún software malicioso (malware) disfrazado de actualización o parche de seguridad. El malware puede espiar la actividad informática del objetivo. Podría incluir un software llamado keylogger, que realiza un seguimiento de cada tecla presionada por el usuario. Esta es una forma de obtener nombres de usuario y contraseñas de un objetivo.

A veces, los ataques pueden aprovechar las respuestas emocionales. Los mensajes pueden indicar que la computadora del objetivo ha sido atacada con malware. O podría incluir una oferta para un negocio que suena demasiado bueno para ser verdad. Los atacantes con frecuencia dependen de cómo las personas pueden reaccionar impulsivamente cuando están ansiosas o cuando alguien apela al interés propio del objetivo.

Cuanto más preciso sea el golpe, más probable es que el atacante utilice la información sobre el objetivo para obtener una ventaja. Esto podría involucrar al atacante haciéndose pasar por alguien que el objetivo conoce y en quien confía.

El phishing se incluye en una categoría más amplia de engaño llamada ingeniería social. Se trata de un conjunto de herramientas que las personas utilizan para engañar a los objetivos para que proporcionen más información de la que de otro modo consintieran. No es tan diferente de las habilidades que un mago o mentalista podría usar en un acto, solo que en el caso de la ingeniería social el objetivo no es entretener a la audiencia.

Para protegerse contra el spear phishing y otra ingeniería social, es mejor emplear el pensamiento crítico. Verifique que las comunicaciones que recibe provengan de fuentes confiables. Nunca comparta información confidencial a través de canales abiertos y sin cifrar. Y no instale ninguna actualización o programa que provenga de una fuente desconocida sin antes verificar para asegurarse de que sea legítimo.

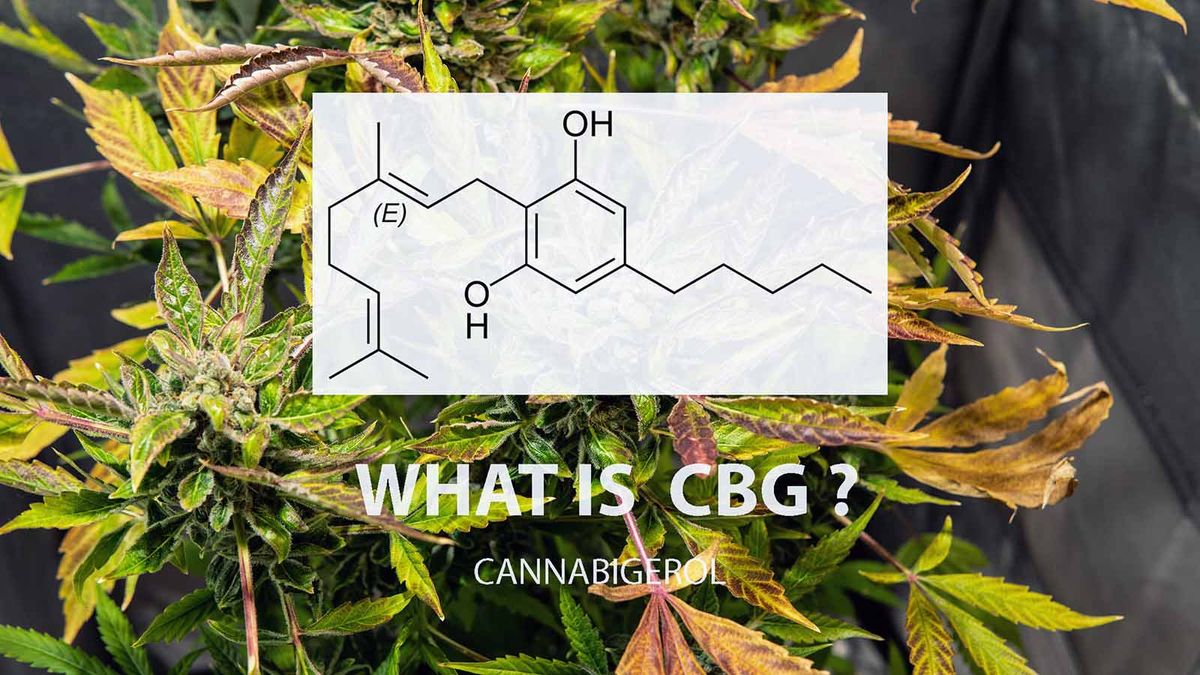

Ahora eso es molesto

En febrero de 2018, se preguntó a los usuarios de WhatsApp si querían un par de zapatillas Adidas gratis a cambio de completar una encuesta. ¿El único problema? El sorteo no se asoció con Adidas y los usuarios revelaron sus datos personales en el proceso. Gorrón.