Spyware NSO Digunakan untuk Menargetkan Istri Jamal Khashoggi, Digital Forensics Confirm

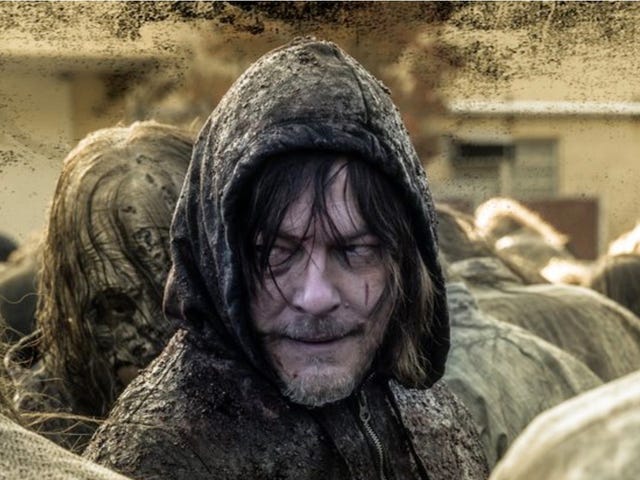

Ponsel Hanan Elatr, istri jurnalis dan pembangkang yang terbunuh, Jamal Khashoggi, terinfeksi malware komersial canggih pada bulan-bulan sebelum dia dibunuh, menurut sebuah laporan baru oleh Washington Post.

Malware itu, yang akan memungkinkan penyusup untuk mendapatkan visibilitas spektrum penuh ke dalam konten dan aktivitas ponsel, milik NSO Group, vendor spyware Israel yang penuh skandal yang telah menjadi pusat dari begitu banyak skandal peretasan dalam beberapa tahun terakhir .

Sementara NSO telah berulang kali membantah terlibat dalam kematian penulis, penelitian baru tampaknya bertentangan dengan klaim tersebut.

Banyak orang Amerika tahu sekarang bahwa Khashoggi, yang sebelumnya bekerja sebagai kolumnis Washington Post dan “pendukung pro-demokrasi,” dibujuk ke konsulat Saudi di Istanbul pada Oktober 2018 di mana dia dibunuh oleh agen pemerintah Saudi. Motif pembunuhan itu tidak pernah dipastikan, meskipun beberapa orang berhipotesis bahwa kritik Khashoggi terhadap pemimpin Saudi yang relatif baru, Mohammed bin Salman , yang memicu pembunuhan itu. Salman menyatakan bahwa dia tidak pernah memerintahkan pembunuhan itu, meskipun para pejabat AS secara terbuka menyalahkan Salman atas kematian Khashoggi.

Arab Saudi terkenal sebagai klien NSO dan laporan tentang peran vendor spyware dalam pembunuhan brutal tersebut muncul pada awal Desember 2018 —ketika sebuah gugatan menuduh perusahaan tersebut membantu pengadilan kerajaan Saudi mengawasi jurnalis menjelang pembunuhannya. kematian. Tuduhan semacam itu terus berlanjut sejak saat itu, seperti halnya protes perusahaan bahwa itu tidak ada hubungannya dengan skandal tersebut.

Tetapi Bill Marczak, seorang rekan senior di Citizen Lab, sebuah unit penelitian dunia maya di Universitas Toronto, berhasil mendapatkan telepon Elatr dan baru-baru ini melakukan analisis forensik untuk menilai tanda-tanda kompromi.

Menurut Post, malware itu dipasang beberapa bulan sebelum kematian Khashoggi, pada April 2018, ketika Elatr ditangkap oleh pejabat Uni Emirat Arab di Bandara Internasional Dubai. Elatr mengatakan dia ditahan dan diinterogasi tentang aktivitas Khashoggi dan teleponnya diambil darinya. Pada hari yang sama, menurut analisis baru-baru ini, telepon dipasang dengan Pegasus, spyware invasif NSO yang bisa melihat semuanya. Elatr dibebaskan dari tahanan beberapa saat kemudian, meskipun malware tersebut memungkinkan pihak berwenang untuk mengawasi semua aktivitasnya, serta interaksinya dengan Khashoggi.

The Washington Post mencatat fakta bahwa UEA dan Arab Saudi adalah sekutu politik lama dan telah memiliki kesepakatan berbagi informasi seputar masalah intelijen dan penegakan hukum sejak 2013.

Tentu saja, NSO membantah bahwa Elatr atau Khashoggi pernah menjadi sasaran malware mereka. "Kami memeriksa dan dia bukan target," kata Shalev Hulio, CEO NSO, selama wawancara sebelumnya dengan publikasi . Pengacara perusahaan juga sebelumnya mengeluarkan dua pernyataan resmi yang menyangkal bahwa teknologi perusahaan pernah "terkait dengan pembunuhan keji Jamal Khashoggi."

Namun, menurut analisis Marczak tentang telepon Elatr, perusahaan tersebut tampaknya salah atau penuh omong kosong. Ponsel Elatr menunjukkan bahwa selama periode Elatr ditahan oleh agen keamanan UEA, seseorang menghubungkan perangkatnya ke alamat web berbahaya melalui browser Chrome ponselnya. Dari sana, browser memasang Pegasus ke perangkatnya.

Selama bertahun-tahun, NSO telah bersumpah bahwa produknya hanya digunakan untuk tujuan penegakan hukum yang sah (yaitu penargetan penjahat dan teroris). Namun, penelitian independen telah menunjukkan bahwa malware NSO telah digunakan untuk menargetkan sejumlah besar orang dari semua latar belakang yang berbeda—termasuk jurnalis, aktivis, politisi, pengacara, dan hampir semua orang yang ingin ditargetkan oleh klien perusahaan. Baru kemarin, sebuah laporan baru mengungkapkan bahwa malware NSO ditemukan di ponsel dua pengacara yang mewakili politisi di Polandia.

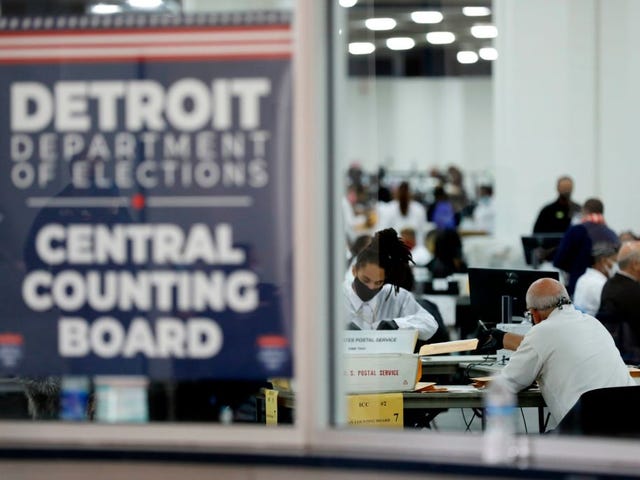

Selama setahun terakhir, NSO dilanda skandal yang hampir tak henti-hentinya . Pada bulan Juli, konsorsium media dan outlet penelitian meluncurkan “ Proyek Pegasus ”, yang mengungkapkan sejauh mana malware NSO telah menyebar ke seluruh dunia. Penyelidikan menyebabkan skandal yang meluas dan masalah diplomatik bagi Israel, yang pemerintahnya dilaporkan memiliki hubungan dekat dengan perusahaan tersebut. Pada bulan November, Departemen Perdagangan AS mengeluarkan sanksi terhadap perusahaan (bersama dengan beberapa vendor spyware lainnya), menempatkan pembatasan baru pada investasi AS dan keterlibatan dengannya.

Kira-kira seminggu yang lalu, Bloomberg melaporkan bahwa pimpinan NSO sedang mempertimbangkan untuk menutup divisi malware-nya dan juga berpikir untuk menjual perusahaan tersebut.