Asher de Metz bir süpermarketin ön kapısından içeri girdi. Yanında, yeniden kullanılabilir bir alışveriş çantası yerine ayrı bir dizüstü bilgisayar çantası asılıydı. De Metz market alışverişi yapmıyordu - bu bir hırsızlıktı. Ancak ne avokadoyla alışveriş yapanları denetleyen ne de kredi kartını çalan kasiyerler saldırı altında olduklarını fark etmediler.

De Metz mağazada yürüdü ve bilgisayar başında insanlarla dolu bir oda buldu. Bir eğitim seansıydı. Uyum sağlamak için mükemmel bir yer. O da oturdu ve bir makineyi kaçırdı .

De Metz, "İçeri girdim ve kabloyu makinelerden birinin arkasından çıkardım ve dizüstü bilgisayarıma taktım" diyor. "Bir süre bilgisayar korsanlığı yapıyordum ve o odadan çok hızlı bir şekilde sistemlere ve veritabanlarına erişim sağladım."

Bir 'Hacker'ın Ateşli Peşinde

Kısa bir süre sonra, eğitmen de Metz'e yaklaştı. Kibardı ama onun hakkında emin değildi. "Ben merkezdenim," dedi de Metz, bazı güncellemeleri yüklemek için ona. Hikaye birkaç dakika için onu yatıştırdı, ancak amirine döngü yapmaya karar verdi.

İşte o zaman de Metz yola çıkma zamanının geldiğini anladı. De Metz, "Her şeyi kapattım ve ayrılmaya başladım" diye hatırlıyor, ancak antrenör çok ateşliydi. "Merdivenleri kullandım ve ne yazık ki kapıyı itip açtığımda alarm çaldı."

Kovalamaca, yüksek sesli güvenlik alarmlarının müziğiyle devam etti ve eğitmen mağazada "Bu o! Bu adam!" diye feryat ederken son bir tiz kreşendo yükseldi. Başka bir süpermarket çalışanı de Metz'e yaklaştı, ancak de Metz hazırlıklıydı. Sahte bir iş emri olan bir manila dosyası vardı.

Onlara şirketten olduğunu ve mağazanın sisteminde ciddi bir saldırı olduğunu söyledi. "Dün gece ağınızda bir ihlal olduğunu biliyor muydunuz? Milyonlarcası çalındı." "Hayır," dedi müfettiş. "Hiç bir fikrim yoktu." Çift, ciddi siber güvenlik ihlali nedeniyle herhangi bir kafa karışıklığından kaçınmak için o öğleden sonra bir görüşme yapmayı kabul etti.

De Metz'in süpermarket müdürüne anlattığı hikayenin bir kısmı doğruydu; süpermarkette olması için işe alındı - süpermarketin liderliği tarafından. Ancak, gerçekleşen tek hack de Metz'in kendi yaptığıydı ve bir kuruş bile çalmadı. Süpermarketin sistemlerine ne kadar girebileceğini görmek için tutuldu . Ve bu durumda, uzaklaştı. Artık, güvenliklerini hem çalışanlar hem de müşteriler için nasıl daha etkili ve daha güvenli hale getirebilecekleri konusunda liderlik ekibiyle paylaşacak bazı yararlı bilgileri vardı.

İşletmeler Hacklenmek İçin Neden Para Ödüyor?

De Metz, küresel bir BT hizmet yönetimi şirketi olan Sungard Availability Services'te güvenlik danışmanlığı üst düzey yöneticisidir. Bir penetrasyon test cihazı olarak 20 yıldan fazla deneyime sahiptir - buna böyle denir - ve Birleşik Krallık, Avrupa, Orta Doğu ve Kuzey Amerika'daki dünyanın en büyük şirketlerinden bazılarına paha biçilmez tavsiyelerde bulunmuştur.

"Şirketlerin sızma testi yapmasının nedeni," diyor de Metz, "neyi bilmediklerini bilmemeleridir. Paketleri kuran ve sistemlerin güvenliğini sağlamaya çalışan harika bir dahili BT veya güvenlik ekibiniz olabilir, ancak İnsanların gözden kaçırdığı riskleri bulmak için kazıp, yapmamaları gereken şeyleri yapan bir hacker bulursunuz, şirketler risklerinin ne olduğunu bilmezler."

De Metz'in amacı, her büyüklükteki işletme için artan bir tehdit olan kötü adamlardan önce güvenlik açıklarını bulmaktır . IBM güvenliğinin sponsor olduğu 2017 Veri İhlalinin Maliyeti Araştırmasına göre, her yıl küçük ve orta ölçekli işletmelerin yüzde 60'ı saldırıya uğruyor. Daha da kötüsü, bu işletmelerin yüzde 60'ı saldırıdan sonraki altı ay içinde kapılarını kapatıyor. Tek bir ihlalin ortalama küresel maliyeti 3,62 milyon dolar.

Ama haberler daha da kötüleşiyor. Check Point Software Technologies tarafından yapılan araştırmaya göre, 2021'in ilk altı ayında, fidye yazılımı saldırılarından etkilenen - "fidye" ödenene kadar ağlara erişimi engelleyen kötü amaçlı yazılımların yüklendiği işletmelerin sayısı 2020'ye kıyasla iki katından fazla arttı . . FireEye'in Mandiant M-Trends 2021 raporu, 1 Ekim 2019 ile 30 Eylül 2020 arasında şirket verilerinin çalındığı 800 gasp girişimi tespit etti.

Bahisler Çok Yüksek

Bu nedenle, giderek daha fazla kuruluş, sistemlerine bilerek sızmak için de Metz gibi beyaz şapka korsanları (20. yüzyılın ortalarında Batı film sembolizmine tam anlamıyla bir şapka ipucu) olarak da bilinen penetrasyon test cihazlarını işe alıyor.

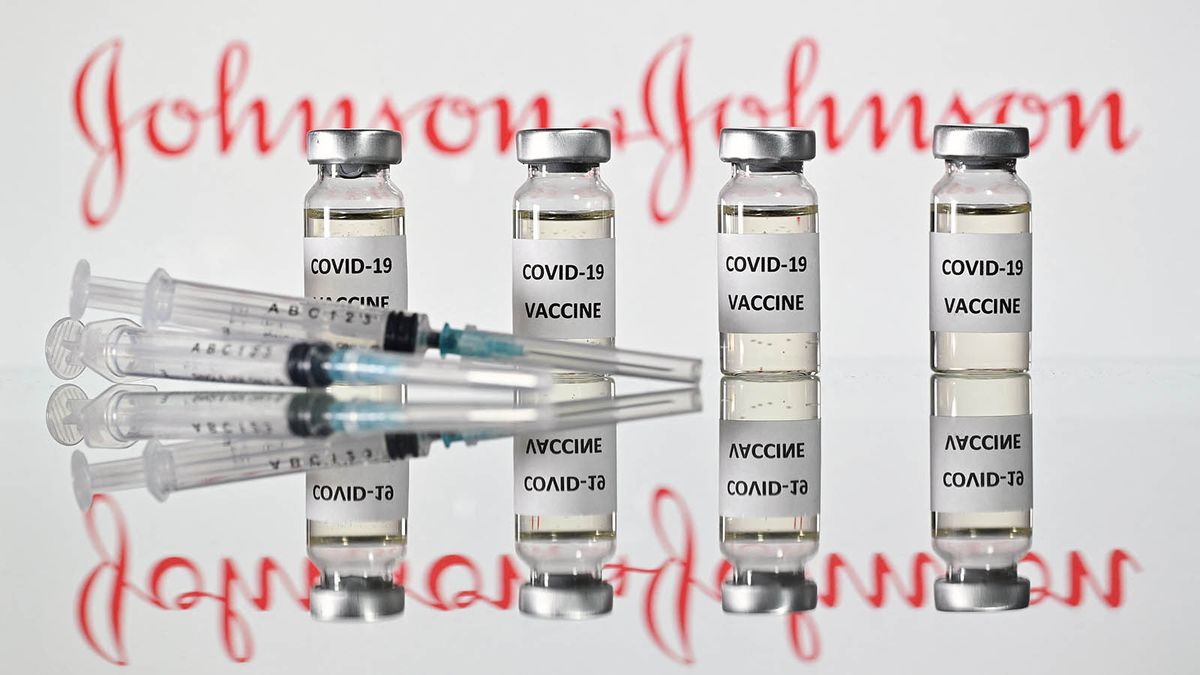

De Metz, "Bu bir sigorta poliçesi gibi. Şirketler şimdi parayı güvenliğe harcarlarsa, onları 10 veya 100 milyon dolardan kurtarır, ihlal edilirse onlara mal olur" diye açıklıyor de Metz. "Fidye yazılımlarını değerlendirirlerse ve kendilerini aşılarlarsa, örneğin, şirketlerin aylarca süren baş ağrılarından ve iş yapamamaktan kaynaklanan gelir kaybından kurtulurlar."

Kuruluşların saldırıya uğramak için ödeme yapmasının diğer nedeni, daha güçlü düzenleyici standartları karşıladıklarından emin olmaktır. Diğerlerinin yanı sıra sağlık hizmetleri, finans kuruluşları ve devlet kurumları, bilgisayar korsanlığı daha yaygın ve daha maliyetli hale geldiğinden federal, eyalet ve endüstri siber güvenlik düzenlemelerini karşılamalıdır.

Siber Güvenlik Fiziksel ve Tekniktir

İnsanlar hacklemeyi düşündüklerinde, genellikle bir şirketin özel verilerine annelerinin karanlık bodrum katından güvenli bir şekilde saldıran yalnız bir korucu düşünürler. Bununla birlikte, sızma test ediciler, bir kuruluşun güvenlik programının hem fiziksel hem de teknik yönlerine bakarlar, bu nedenle kuruluşun içinden hacklerler.

De Metz, "Şirketler, duruş zayıflığının bir parçası olabilecek hiçbir şeyi masaya bırakmak istemiyorlar" diyor. "Fiziksel kontrolleri test ediyoruz; bir binaya girebilir miyiz, güvenliği geçebilir miyiz, arka kapıdan geçebilir miyiz? Fiziksel dosyalara erişebilir miyiz? Şirketlerin kredi kartı veya hediye kartı bastığı alanlara girebilir miyiz?" Bunlar, ağa veya hassas verilere erişim gibi teknik yönlere ek olarak de Metz'in işaret ettiği kritik, fiziksel şeylerdir.

Tanıştığı süpervizör gibi kişilerin binada olması gereken kişileri nasıl doğrulayacaklarını bilmeleri için çalışan eğitim programları gibi öneriler de sunuyor. Veya birini tanımazlarsa ne yapmalı (iyi bir hikaye oluştursa bile mağaza çapında bir takip başlatmak yerine). "Bunu yaparken çok eğleniyoruz ama aynı zamanda müşteriye de çok değer veriyoruz."

Sızma Testi Nasıl Çalışır?

Penetrasyon testçileri, ayrıntılı bir teknoloji bilgisine sahip olmalıdır ve bu, yalnızca süslü araçlarla değil, deneyimle birlikte gelir. "Penetrasyon testi, teknolojiyi anlamak ve teknolojiyle etkileşim kurmaktır - teknolojinin nasıl çalışması gerektiğini bilmek. Bu bir metodoloji ve belki de bir aracı ona göre hizalamak, ancak bu sadece komut dosyaları veya araçlarla ilgili değil."

De Metz bir sistemin içine girdikten sonra üç şeye bakar: nerede oturum açabileceği, hangi yazılım sürümlerinin kullanımda olduğu ve sistemlerin doğru yapılandırılıp yapılandırılmadığı. "Bir parola tahmin edebilir miyiz? Oturum açmaya erişmenin başka bir yolunu bulabilir miyiz? Belki yazılım güncel değildir ve bir istismar vardır, bu yüzden sisteme erişmeyi denemek ve elde etmek için bazı fidye yazılımı kodlarından yararlanmaya çalışırız." diyor. "Bir denetimde bazı şeyler bulunabilir, ancak [kuruluşun] düşünmediği şeyleri de buluyoruz."

Nüfuz etme, bir ağ denetiminden daha derine iner ve bu önemli bir ayrımdır. Bir denetim, güvenlik programı izleniyor mu diye soruyor. Penetrasyon testi, program çalışıyor mu?

Penetrasyon test uzmanları, güvenlik stratejisine kuş bakışı bir bakış açısıyla bakıyor. Sorun, güncelliğini yitirmiş yazılımlar kadar basit olmayabilir, ancak iyileştirilmesi gereken tam bir güvenlik stratejisi olabilir. De Metz'in öğrendiği şey bu.

Birçok küçük ve orta ölçekli işletme, sağlam temelli güvenlik altyapılarını finanse etmekte zorlanıyor. Yine de beyaz şapka korsanlığı, beyaz şapkalı bilgisayar korsanlarını Bug Bounty Programları aracılığıyla sistemlerindeki güvenlik açıklarını bulmaya teşvik ettiği bilinen Facebook gibi kişisel verilerden sorumlu kuruluşlar arasında daha popüler hale geliyor .

De Metz ayrıca , en dramatik penetrasyon testi hikayelerinden bazılarıyla podcast'lerde konuştu . Amacı iki yönlü: dinleyicileri çılgın hikayelerle eğlendirmek, ama daha da önemlisi, sızma testinin değerini ve şirketler yapmazsa neyin tehlikede olduğunu vurgulamak. Onları asla göremeyebilirsiniz, orada olduklarını asla bilemezsiniz, ancak penetrasyon test cihazları, işletmelerin ve sizin gibi müşterilerin daha güvende olmasına yardımcı olur.

Şimdi Bu İlginç

İş sistemlerini hackleyenler sadece siyah beyaz şapkalı bilgisayar korsanları değil. "Gri şapka" bilgisayar korsanları , güvenlik açıklarını izinsiz olarak ortaya çıkarmak için sistemlere girerek ve ardından bazen sorunları çözmek için küçük ücretler talep ederek "iyi ve kötü" bilgisayar korsanlığı arasındaki çizgiyi bulanıklaştırır.