In naher Zukunft könnte Ihre technologische Welt vom Nahfeld überholt werden . Nein, nicht das Maisfeld auf der anderen Straßenseite. Wir sprechen über Nahfeldkommunikation (NFC) , von der Gerätehersteller, Einzelhändler und viele andere Organisationen hoffen, dass sie leistungsstarke neue Funktionen für Smartphones und vieles mehr bringen wird.

NFC ist eine Art Funkkommunikationsstandard, ähnlich wie Bluetooth, WiFi und andere Netzwerktechnologien. Der Unterschied besteht darin, dass es sehr langsam und nur auf eine kurze Reichweite von wenigen Zentimetern arbeitet. Sie können unseren detaillierten Überblick darüber in How Near Field Communication Works sehen.

NFC ist keine neumodische Technologie, aber sie beginnt gerade erst, in Mainstream-Produkte wie Smartphones einzudringen . Mit einem NFC-Chip und einer Antenne können Sie mit Ihrem Smartphone kontaktlos an NFC-Terminals, Parkuhren, Taxis und vielen anderen Orten bezahlen.

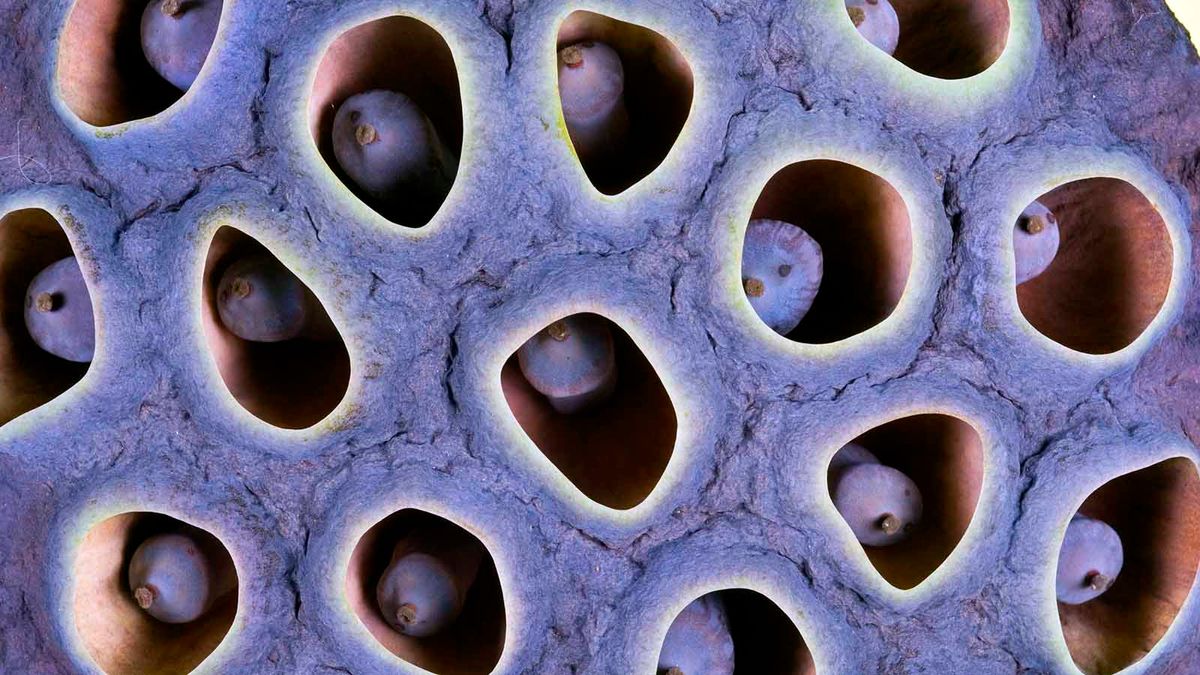

Darüber hinaus können Sie mit NFC Smartphones anstoßen, um Informationen mit Freunden oder Geschäftskollegen auszutauschen, oder Ihr Telefon zum Lesen von Smart Tags verwenden. Smart Tags sind winzige, schreibgeschützte Chips, die in Informationsplakaten und Ausweisdokumenten wie Firmenausweisen oder Pässen erscheinen können.

Sie können sogar NFC verwenden, um eine Verbindung zu sicheren Netzwerken herzustellen, ohne komplexe Autorisierungscodes eingeben zu müssen. Sie können beispielsweise ein NFC-Tablet mit einem WLAN-Router verbinden und nachdem der NFC-Chip Ihre Identität bestätigt hat, wird Ihr Tablet für die Verbindung mit dem viel schnelleren WLAN-Signal freigegeben, sodass Sie mit der Arbeit beginnen können.

Letztendlich erleichtert NFC die Durchführung einer Vielzahl von digitalisierten Aufgaben erheblich. Aber ist diese Technologie bei dieser Leistung in einem so winzigen Chip wirklich sicher?

Viele Experten sagen, dass NFC aufgrund seiner extrem kurzen Reichweite grundsätzlich sicher ist. Um Ihr NFC-Signal abzufangen, müsste ein Hacker sehr nahe bei Ihnen sein. Unangenehm nah. Mit anderen Worten, Sie würden wissen, dass sie da waren. Und es sei denn, es wäre ein sehr intimer Freund von Ihnen, Sie wären wahrscheinlich nicht glücklich darüber.

Es gibt mehr zu den physikalischen Aspekten von NFC, die es sogar für entschlossene Hacker schwierig machen.

Zeit für Ihr physisches NFC

Sicherheitsexperten betonen, dass NFC nicht mit integrierten, hardwaregesteuerten Sicherheitsmaßnahmen ausgestattet ist. NFC ist nur eine Plattform zum Herstellen einer Kommunikation zwischen zwei Geräten. Aber die kurze Reichweite von NFC dient gewissermaßen als Schutz vor Hackern . Um ein NFC-Signal aus dem Nichts zu erhaschen (sog. Lauschangriff ), müsste ein Angreifer einige kritische Dinge tun.

Erstens musste er nahe genug sein. Viele NFC-Anwendungen arbeiten auf so kurze Distanzen, dass Sie praktisch ein Smartphone an ein NFC-Gerät halten müssen, um die Verbindung herzustellen. Ein Hacker könnte also hoffen, ahnungslose Leute in der U-Bahn zu treffen und seine Version des digitalen Taschendiebstahls zu machen, richtig?

Nun, die NFC-Funktionen auf Ihrem Telefon gehen nur dann in den aktiven Modus, wenn Sie es möchten. Der Chip wird beispielsweise aktiviert, wenn Sie im Einzelhandelsgeschäft mit einem NFC-Terminal bezahlen. Der Chip funktioniert nicht einmal, wenn sich Ihr Telefon im Standby-Modus befindet.

Selbst wenn Ihnen ein Hacker im richtigen Moment nahe genug war, brauchte er trotzdem etwas Glück. NFC-Signale sind extrem richtungsempfindlich. So empfindlich, dass es ein Smart Tag nicht lesen kann, wenn Sie Ihr Telefon nur leicht drehen. Damit ein Hacker Ihr Signal unerlaubt abgreifen kann, müsste er die Antenne eines Hackergeräts irgendwie genau in den richtigen Winkel manövrieren.

Hacker könnten es viel einfacher haben, Daten auf andere Weise zu stehlen. Diebe könnten die größere Reichweite von WiFi- und Bluetooth-Signalen nutzen und nach denen jagen, die unvorsichtige Menschen nicht mit Passwörtern oder irgendeiner Art von Verschlüsselung schützen . Mutigere Kriminelle können einfach über Ihre Schulter schauen, während Sie Ihre PIN eingeben, und sich dann auf der Straße Ihr Telefon schnappen.

Die Verantwortung für die Sicherheit liegt jedoch bei jedem Glied in der Kette von NFC-Transaktionen, von Hardware- und Softwareherstellern bis hin zum Endbenutzer, der intelligente, technisch versierte Entscheidungen treffen muss. Sehen Sie auf der nächsten Seite, wie einige Schutzmaßnahmen Ihre NFC-Aktivitäten vor Übeltätern schützen können.

NFC-Hacks sind Wack

Fast alles Digitale kann gehackt werden. Alles, was man braucht, ist ein versierter Geek mit einer kriminellen Ader. Wenn Sie in die Gewässer von NFC eintauchen, sollten Sie sich der Risiken bewusst sein, die Sie eingehen, damit Sie nicht in neumodischen digitalen Gefahren ertrinken.

Ein Risiko besteht bei Smart Tags. Beispielsweise leitet Sie ein in ein Werbefilmplakat eingebettetes Tag vorgeblich zu einem Filmtrailer weiter. Aber Hacker können Tags für ihre eigenen Zwecke beschädigen oder umprogrammieren, indem sie die Verschlüsselung des Tags knacken und dann ihren bösartigen Code in den Speicher laden. Anstatt also einen Trailer zu sehen, sendet Ihr Telefon heimlich persönliche Informationen per Textnachricht oder einem anderen Kommunikationsdienst an ein unbekanntes Gerät.

Datenschutzbedenken sind ebenfalls gültig. Wenn Sie Lebensmittel in einem Geschäft kaufen und Ihr NFC-Telefon verwenden möchten, um Ihre Treuepunkte einzufordern, muss das System des Geschäfts Sie eindeutig identifizieren und wahrscheinlich aufzeichnen, wann und was Sie gekauft haben, um Sie später mit entworfenen Anzeigen anzusprechen für Ihre Vorlieben. Es gibt jedoch keine Garantie dafür, dass einige Geschäfte keine Möglichkeit finden, Ihre Informationen an Drittunternehmen zu verkaufen, die möglicherweise einen hohen Preis für diese Art von saftigen Daten zahlen.

Um Ihre Daten sicher zu halten, können Sie einige Vorkehrungen treffen. Tippen Sie nicht auf Tags, die nicht irgendwie physisch geschützt sind, vielleicht hinter Glas oder Plastik; diejenigen, die an öffentlichen Orten frei schwingen, werden viel wahrscheinlicher manipuliert.

Wenn Sie auf ein Tag tippen, beobachten Sie sorgfältig Ihr Telefon, um zu sehen, welche Aktionen das Tag auslöst. Oft erscheinen verdächtige, verräterische Eingabeaufforderungen (ähnlich wie ärgerliche Popup-Browserbildschirme auf Ihrem Computer), die als Warnungen dienen, dass etwas nicht stimmt.

Stoßen Sie nicht an Telefone, um Informationen mit Personen auszutauschen, von denen Sie nicht sicher sind, ob Sie ihnen vertrauen können. Ein kluger Hacker mit einem breiten Lächeln kann diese Gelegenheit möglicherweise nutzen, um Spyware auf Ihr Telefon zu übertragen.

Sie werden sich in erster Linie darauf verlassen, dass Softwareentwickler ihre Produkte und Anwendungen mit Passwortschutz und Verschlüsselung ausstatten. Aber um dem Spiel einen Schritt voraus zu sein und sich zu einem viel härteren Ziel zu machen, sollten Sie sich auf Websites wie NFC News und NFC World über potenzielle Sicherheitsprobleme auf dem Laufenden halten .

NFC ist vielversprechend in Bezug auf die Vereinfachung und Vereinheitlichung aller Arten von Technologien, von Zahlungen bis hin zum Aufbau von Netzwerkverbindungen. Aber wie bei jeder sich entwickelnden digitalen Magie ist der persönliche Schutz von größter Bedeutung. Wenn Sie sich also über Sicherheitswarnungen informieren, können Sie sich viel NFC-Herzschmerz ersparen.

Viele weitere Informationen

Zum Thema passende Artikel

- Wie RFID funktioniert

- Sind RFID-Zündsysteme sicher?

- Wie Near Field Communication funktioniert

- Wie die Blink-Technologie funktioniert

- Wie funktioniert Geldautomaten-Skimming?

- Wie Mikrochips für Haustiere funktionieren

- Was ist Bluejacking?

- Könnten Hacker die US-Wirtschaft verwüsten?

Weitere tolle Links

- Häufig gestellte Fragen im NFC-Forum

- Sollte Ihr Telefon Ihre Geldkarte sein?

- Jenseits des NFC-Hypes

- Nahfeldkommunikation soll unser Leben vereinfachen

Quellen

- Cavoukian, Ann. "Mobile Near Field Communications (NFC) 'Tap 'n Go' Halten Sie es sicher und privat." IPC.on.ca. (6. Februar 2012) http://www.ipc.on.ca/images/Resources/mobile-nfc.pdf

- Dolphie, Gordon. Marketingleiter bei Intel. Persönliches Interview. 27. Januar 2012. (6. Februar 2012)

- Emlight, Jacqueline. „Smartphones werden zu drahtlosen Geldbörsen.“ Brighthand.com. 6. März 2011. (6. Februar 2012) http://www.brighthand.com/default.asp?newsID=17577&p=3

- Europäische Agentur für Netz- und Informationssicherheit. "Die zehn größten Smartphone-Risiken." Enisa.europa.eu. (6. Februar 2012) http://www.enisa.europa.eu/act/application-security/smartphone-security-1/top-ten-risks

- Lishoy, Francis, et al. "Praktischer Relay-Angriff auf kontaktlose Transaktionen durch die Verwendung von NFC-Mobiltelefonen." Eprint.iacr.org. 2011. (6. Februar 2012) http://eprint.iacr.org/2011/618.pdf

- Meien, Hauke. Leitender Systemarchitekt bei NXP. Persönliches Interview. 25. Januar 2012.

- Molen, Brad. "Engadget Primed: Was ist NFC und warum interessiert uns das?" Engadget.com. 10. Juni 2011. (6. Februar 2012) http://www.engadget.com/2011/06/10/engadget-primed-what-is-nfc-and-why-do-we-care/

- Mulliner, Collin. "Angriff auf NFC-Mobiltelefone." Mulliner.org. Mai 2008. (6. Februar 2012) http://mulliner.org/nfc/feed/collin_mulliner_eusecwest08_attacking_nfc_phones.pdf

- Plank, Seth. "Viaforensics findet Google Wallet-Sicherheitslücke mit einem gerooteten Android-Telefon." NFCrumors.com. 14. Dez. 2011. (6. Feb. 2012) http://www.nfcrumors.com/tag/man-in-the-middle-attack/