Złodzieje banków nie potrzebują już broni i masek, jak robił to „Pretty Boy” Floyd. Zobacz postęp oszustw pieniężnych w XX i XXI wieku. Następnie dowiedz się, co robią rządy w celu zwalczania oszustw i co możesz zrobić, aby się chronić.

Kieszonkowcy są tak sprawni, że nie zgadniesz, że chcą cię dopaść. Używają współczucia i rozproszenia, aby ukraść twój portfel. Inni intryganci stosują podobną taktykę emocjonalną, ale na znacznie większą skalę, jak pokazano poniżej.

Czy powierzyłbyś swoje pieniądze temu człowiekowi? W latach dwudziestych wielu ludzi to robiło. Charles Ponzi wziął pieniądze inwestorów pod pretekstem inwestowania w międzynarodowe kupony zwrotne. Miał wielu naśladowców, ale dalej pokazano człowieka, który wyrządził najwięcej szkód.

Bernie Madoff zrealizował szalenie udany schemat Ponziego, zanim sprawy zaczęły się rozpadać i przyznał się w 2008 roku. Oszustwa inwestycyjne Madoffa okradły celebrytów, banki, organizacje charytatywne, a nawet rządy. Schematy Ponzi są powiązane z piramidami, które zobaczysz dalej.

Systemy piramidowe różnią się od systemów Ponzi tym, że uczestnicy nie tylko inwestują – muszą rekrutować coraz więcej członków i często również sprzedawać produkty. Wszyscy oprócz tych na szczycie stracą swoją inwestycję. Na kolejnych kilku obrazach zobacz, jak oszuści zaczęli korzystać z technologii w XX wieku. Zaczniemy od telefonu.

Oszustwa na duże odległości istnieją od wielu lat. Ile firm dzwoniło, aby sprzedać Ci „lepsze” stawki za połączenia długodystansowe? Jednak oszustwa telefoniczne bledną w porównaniu z kolejnymi oszustwami.

Kradzież tożsamości może siać spustoszenie w twoim finansowym (i psychicznym) samopoczuciu. A odkąd pojawił się Internet, jest jeszcze gorzej. Zobacz jedno z najczęstszych oszustw, na które należy uważać w Internecie.

Aby uzyskać dostęp do Twoich danych osobowych, oszustwa phishingowe próbują nakłonić Cię do podania hasła lub numeru ubezpieczenia społecznego. Zobacz, jak wygląda następny.

Oszustwa phishingowe mają na celu nakłonienie użytkownika do podania danych osobowych, zwykle poprzez odpowiedź na e-mail, który wygląda na autentyczny. Phisherzy często próbują imitować znane i zaufane strony internetowe.

W 2005 roku japoński oszust „wyłudzał” tożsamość za pomocą tej fałszywej witryny sieci Web zaprojektowanej w celu oszukania ludzi, przypominającej Yahoo.com . Dowiedz się, czym jest eFencing.

Rozwój handlu internetowego doprowadził również do powstania eFencing , czyli sztuki sprzedaży skradzionych towarów niczego niepodejrzewającym konsumentom z dużą marżą. Często korzystają z internetowych serwisów aukcyjnych, takich jak eBay.com . Jeśli uważasz, że to źle brzmi, sprawdź zaawansowaną technologię w działaniu w następnym oszustwie.

Komputery zombie to te, które zostały przejęte przez crackerów (złośliwych hakerów ), zwykle w celu rozsyłania spamu . Czy jesteś gotowy, aby zobaczyć, co robi rząd, aby chronić Cię przed tymi oszustwami?

Niestety, wskazówki są często trudniejsze do zdobycia i mniej rozstrzygające w przypadku przestępstw w białych kołnierzykach niż w przypadku tradycyjnych przestępstw. Aby poradzić sobie ze wszystkimi pojawiającymi się nowymi oszustwami, rząd Stanów Zjednoczonych musiał zmienić niektóre ze swoich przepisów karnych.

Rozpowszechnienie oszustw finansowych i przestępstw białych kołnierzyków spowodowało, że rząd ustanowił prawo – kary za przestępstwa białych kołnierzyków są znacznie surowsze niż kiedyś.

FBI monitoruje oszustwa e-mailowe i wysyła takie alerty. Zobacz jedną z najnowszych technologii wykorzystywanych przez banki i detalistów.

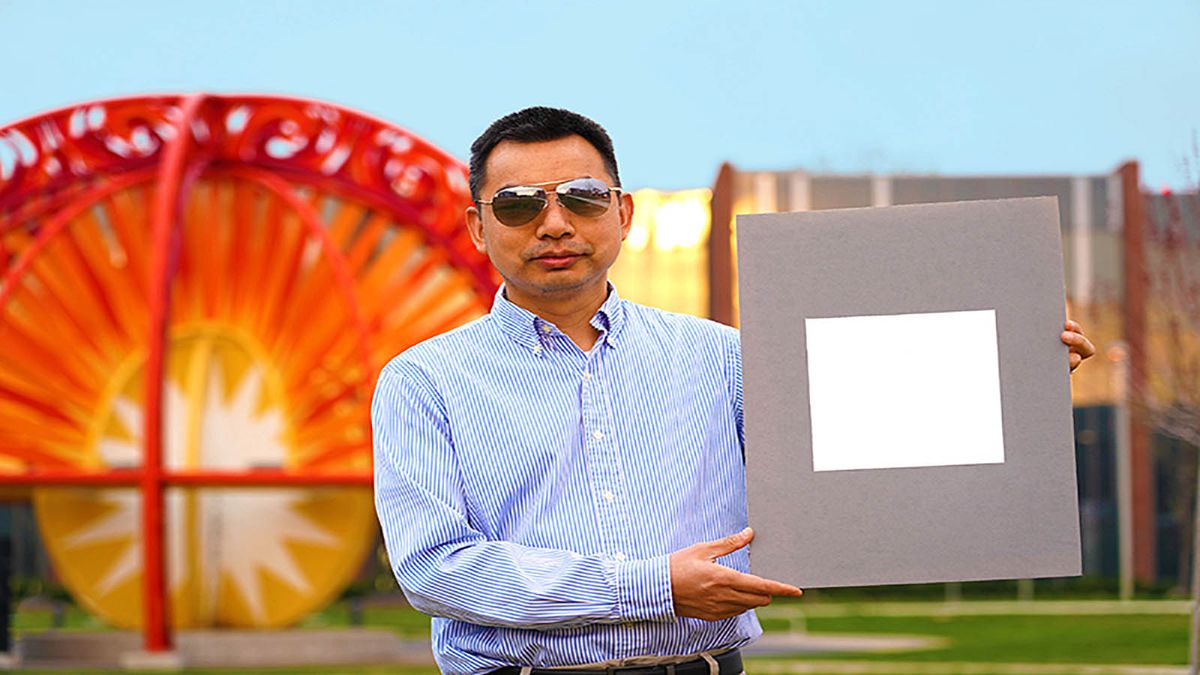

Banki wykorzystują technologię rozpoznawania twarzy , aby zapobiegać oszustwom związanym z wypłatą bankomatów i czeków. Ale moce, które są, mogą tylko tyle. Istnieje kilka metod, których możesz użyć, aby się chronić.

Kradzież tożsamości była kiedyś tak łatwa, jak odebranie wyrzuconego paragonu. Obecnie większość sprzedawców podaje tylko cztery ostatnie cyfry numeru konta. Mimo to dobrze jest niszczyć paragony. Następnie sprawdź, gdzie możesz wykryć kradzież tożsamości lub oszustwo w trakcie ich trwania.

Monitorowanie wyciągów bankowych i wyciągów z kart kredytowych co miesiąc zapewnia, że zauważysz wszelkie podejrzane obciążenia na czas, aby je zakwestionować. Następnie zobacz jedno z najczęstszych miejsc, w których oszuści znajdują Twoje informacje.

Nie tylko wyrzucaj śmieci — kosz na śmieci to jedno z najczęstszych miejsc, w których dochodzi do kradzieży tożsamości. Ale co z ochroną Twoich informacji w Internecie?

Zachowaj szczególną ostrożność podczas korzystania z komputerów publicznych. Nie zezwalaj systemowi na zapisywanie haseł. Wciąż zaniepokojony i ciekawy? Przeczytaj więcej o kradzieży tożsamości , zapobieganiu oszustwom lub przestępstwom w białych kołnierzykach .